- تماس با ما

- ۰۲۱-۸۲۸۰۵۹۱۱

- ۰۲۱-۹۱۳۰۰۴۷۶

- info@arka.ir

Zero Trust چیست؟

محکومیت نقض داده های Uber به مدیران امنیتی نشان می دهد که چه کاری را انجام ندهند

09/10/2022

اخبار امنیتی این هفته : ایلان ماسک اسپیس ایکس در مورد تامین مالی Starlink برای اوکراین وثیقه می گذارد

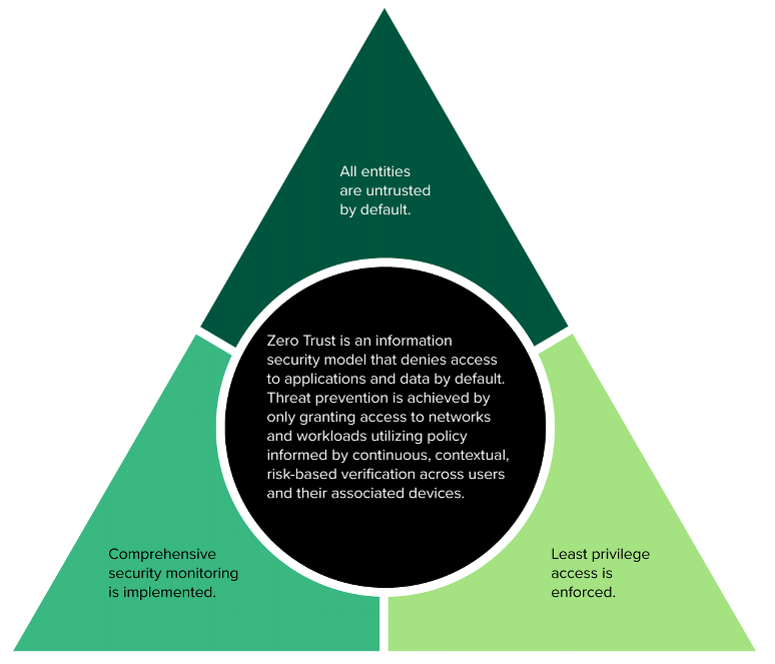

18/10/2022Zero Trust یک عبارت کلیدی دارد و آن این است: «هرگز اعتماد نکن، همیشه تأیید کن.» رویکرد Zero Trust یک مدل در حال تکامل حفاظت از دست دادن داده است. Zero Trust بر کاربران، داراییها و نقاط پایانی تمرکز دارد. ساده به نظر می رسد – بر اساس نیاز به احراز هویت و مجوز هرگونه دسترسی به شبکه است، زیرا اعتماد فرض نمی شود، حتی اگر قبلاً اعطا شده باشد. اما بیشتر از این است.

Zero Trust یک چرخه مداوم برای اطمینان از ایمن بودن شبکه یا سیستم و تمام دادههای موجود در آن در مقابل نفوذ داخلی و خارجی است. Zero Trust بررسی میکند کاربر دسترسیدهنده کیست، دستگاه او همان چیزی است که میگوید، و رفتار آن کاربر، خواه یک انسان یا برنامه باشد، را زیر نظر میگیرد تا مطمئن شود که او حتی پس از دسترسی پیدا کردن، به چشم شوخی و سرگرمی به موقعیت شغلی خود نگاه نمیکند.

در سطحی دیگر، Zero Trust از قبل به فکر محدود کردن تأثیرات در صورت وقوع نقض داده است.

سقوط محیط

این یک انحراف از روش قبلی کافی «اعتماد اما تأیید» است، که به محض ورود به محیط، به طور پیشفرض به هر کاربر اعتماد داشت. اما فایروال ها مدت زیادی است که در امنیت سایبری محبوب نیستند. ایمن سازی یک شبکه از بیرون کافی نیست.

با گسترش سریع روندهای شبکه مانند VPN ها و داراییهای مبتنی بر ابر و تغییر به سمت استفاده از کارکنان از سراسر جهان تمایل دارند روی دستگاههای شخصی خود کار کنند (بسیار به لطف بیماری همه گیر)، و در روش اصلی تبدیل شده است.

با این همه متغیر، سیستم بسیار جامع تری برای ایمن نگه داشتن داده ها مورد نیاز بود. یک سیستم امنیتی ثابت که از دروازه های یک سیستم محافظت می کند، دیگر آن را قطع نمی کند.

نوع جدیدی از سیستم امنیت سایبری

Zero Trust را وارد کنید. به زبان ساده، این دیگر فقط موردی نیست که «تا زمانی که به شما اعتماد نکنیم»، بیشتر در امتداد این موارد است.

تا زمانی که به شما اعتماد نکنیم، به شما یا دستگاهتان اعتماد نمی کنیم، و سپس شما باید خود را به ما ثابت کنید، در غیر این صورت، به سرعت به شما اعتماد نخواهیم کرد.”

همه انواع شبکه های ممکن، از محلی و ابری گرفته تا ترکیبی را در نظر می گیرد. همچنین تمام دسترسی های کاربر ممکن را در نظر می گیرد: محلی، راه دور، و همه چیز بین و فراتر، و نقاط پایانی را به طور کامل بررسی می کند. این یک نگهبان سایبری است که هرگز نمی خوابد.

تمام اطلاعات در حال انتقال رمزگذاری شده، مجاز و تایید شده است و دنباله ای باقی می گذارد که به طور مداوم بازرسی می شود. کاربران نیاز به کسب و حفظ دسترسی دارند.

دستورالعمل های Zero Trust چیست؟

رویکرد Zero Trust یک چارچوب شناخته شده برای جلوگیری از اقدامات مخربی است که می تواند منجر به از دست رفتن داده ها شود. مفهوم جدید نیست. نیاز به خلاص کردن دنیای سایبری از محیطها چیزی است که از اوایل دهه 2000 مورد بحث قرار گرفته است و گوگل اولین معماری اعتماد صفر را در سال 2009 پس از تجربه نقض گسترده خود توسعه داد.

اما اصطلاح «اعتماد صفر» تا زمانی که جان کیندرواگ، تحلیلگر از Forrester Research در سال 2010 از آن استفاده کرد، ابداع نشد در حالی که جهان با آن کار می کرد.

منبع: Forrester Research, Inc. (link)

در ایالات متحده، NIST 800-207 دستورالعملی است که باید به آن پایبند بود (این دستورالعملی است که دولت بایدن تمام آژانس های فدرال ایالات متحده را موظف می کند از آن استفاده کنند). در بریتانیا، اصول NCSC Zero Trust منعکس کننده دستورالعمل های ایالات متحده است.

اجزای اصلی Zero Trust عبارتند از:

- معماری خود را بشناسید اجزای شبکه خود، از جمله کاربران، دستگاهها، سرویسها و دادههایی را که میخواهید از آنها محافظت کنید، شناسایی کنید.

- هویت خود را بشناسید هر کاربری که درخواست دسترسی می کند، خواه یک انسان، یک سرویس یا یک دستگاه باشد، باید به طور منحصر به فرد قابل شناسایی باشد.

- رفتار کاربر و سلامت دستگاه خود را بدانید. شما باید بتوانید رفتار کاربر و خدمات و سلامت دستگاه را اندازه گیری و ارزیابی کنید تا نشان دهید که آیا باید به آنها اعتماد کنید یا خیر.

- از سیاست های درخواست مجوز استفاده کنید. خط مشی هایی را تعریف کنید که هر درخواست مجوز بر اساس آنها مورد قضاوت قرار می گیرد.

- احراز هویت و مجوز در چندین سیگنال. فقط بر روی یک منطقه تمرکز نکنید، مطمئن شوید که موقعیت و سلامت دستگاه و هویت و وضعیت کاربر را برای ارزیابی خطر در نظر بگیرید.

- نظارت بر کاربران، دستگاه ها و خدمات. به طور مداوم سلامت آنها را ارزیابی کنید و نظارت را به خط مشی های خود پیوند دهید

- به هیچ شبکه ای اعتماد نکنید این شامل شبکه محلی شما نیز می شود.

- فقط خدماتی را انتخاب کنید که اعتماد صفر را در ذهن دارند. فقط از خدمات و محصولاتی استفاده کنید که برای ادغام با دستورالعمل های Zero Trust طراحی شده اند.

مهم است که به یاد داشته باشید که مهاجمان سازگار هستند، و بنابراین مکانیسمهای Zero Trust نیز در حال تکامل هستند. مهمترین هدف Zero Trust اجرای گسترده است. هر چه به مهاجمان فرصت های کمتری بدهیم، کار آنها سخت تر می شود.