- تماس با ما

- ۰۲۱-۸۲۸۰۵۹۱۱

- ۰۲۱-۹۱۳۰۰۴۷۶

- info@arka.ir

آسیبپذیری سرویسدهنده DNSMASQ

فراخوان توسعه شبکههای اختصاصی در شبکه ملی اطلاعات منتشر شد

14/04/2021اصلاحیههای امنیتی آوریل مایکروسافت منتشر شد

18/04/2021

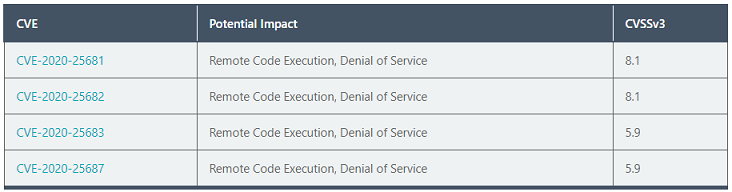

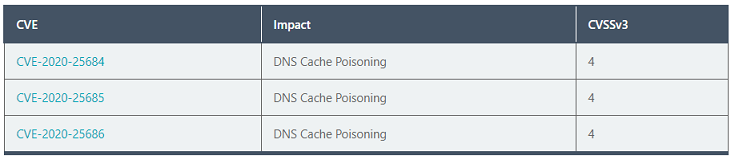

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، این آسیبپذیریها که از درجه خطر بحرانی تا متوسط دستهبندی شدهاند منجر به آسیبپذیریهایی از نوع DNS cache poisoning و Buffer overflow میشوند.

این مجموعه آسیبپذیریها به مهاجم اجازه میدهد تا از راه دور کد دلخواه خود را بر روی سیستم اجرا کرده، حملات محرومسازی از سرویس را پیاده کرده و یا کاربران را به صفحات دلخواه خود ازجمله صفحات فیشینگ هدایت کند.

لازم به ذکر است که سوءاستفاده از این آسیبپذیری ساده تلقی شده و مدیران مربوطه باید هرچه سریعتر نسبت به وصله کردن سرویسدهنده خود اقدام کنند.

با توجه به بررسیهای صورتگرفته تمامی نسخه های قبل از نسخه ۲.۸۳ آسیبپذیر هستند. با اجرای دستور زیر در خط فرمان میتوان شماره نسخه سرویسدهنده خود را مشاهده کرد:

به مدیران و مسئولان مربوطه تاکید می شود تا از آخرین نسخه موجود یعنی نسخه ۲.۸۳ استفاده و سرویسدهنده خود را هرچه سریعتر بهروزرسانی کنند. همچنین در صورت عدم نیاز به این سرویسدهنده آن را غیرفعال کرده یا تنظیمات را به گونهای انجام دهند که این سرویسدهنده صرفا در شبکه داخلی اقدام به خدمترسانی کند.

با توجه به راهحلهای اشاره شده در منابع مختلف برای جلوگیری از آسیبپذیری DNS cache poisoning نیاز است تا ویژگی DNSSEC فعال باشد، اما در صورت فعال سازی این ویژگی مهاجم میتواند حملات Buffer overflow اشاره شده در متن گزارش را اجرا کند به همین منظور راهحلهای موقت برای مرتفعسازی این آسیبپذیریها مورد تایید مرکز ماهر نیست.

منابع

https://www.jsof-tech.com/disclosures/dnspooq/

https://www.tenable.com/blog/dnspooq-seven-vulnerabilities-identified-in-dnsmasq