- تماس با ما

- ۰۲۱۸۸۸۰۴۹۶۱

- ۰۲۱۹۱۳۰۰۴۷۶

- info@arka.ir

10 نکته برای شناسایی ایمیلهای فیشینگ

نسخه دسترسی زودهنگام Sophos Firewall v21

10/09/2024

ویژگیهای نسخه جدید Paessler PRTG

15/09/2024ریسک از دست دادن پسانداز زندگیتان را به کلاهبرداران ندهید. این 10 نکته را برای شناسایی ایمیلهای فیشینگ دنبال کنید.

چه شما مدیر یک سازمان باشید یا صاحب یک بوتیک کوچک، باید تا کنون از تهدیدات مجرمان سایبری آگاه باشید که میخواهند شما را فریب دهند تا روی لینکها کلیک کنید، پیوستها را دانلود کنید، یا پول خود را از دست بدهید.

تقلبهای ایمیلی امروزی پیچیدهتر شدهاند و منجر به زیانهای هنگفتی برای کسبوکارهای در اندازههای مختلف میشوند. بر اساس گزارش بررسیهای نقض دادههای Verizon در سال 2018، فیشینگ در 93 درصد از تمام نقضهای گزارش شده استفاده شده است، و ایمیل به عنوان اصلیترین روش حمله در 96 درصد از موارد گزارش شده بوده است.

با اینکه این آمارها بسیار نگرانکننده هستند، همچنان در حال افزایشاند زیرا کلاهبرداران از طریق BEC (تغییر اطلاعات ایمیل تجاری)، تقلبهای CEO و سایر تقلبهای فیشینگ سودهای کلانی به دست میآورند.

صنعت املاک و مستغلات هدف اصلی فیشینگ است زیرا مبالغ زیادی از پول در حال جابجایی است و در فرآیند معامله نقاط ضعف زیادی وجود دارد. اگر هر مرحلهای از فرآیند معامله با ایمیل فیشینگ موفقیتآمیز به خطر بیفتد، مهاجم ممکن است به یک آدرس ایمیل معتبر دسترسی پیدا کند و از آن برای شروع حملات دیگر استفاده کند. کلاهبردار میتواند در کمین بنشیند، پیامهای ایمیلی را برای جزئیات مالی یا مرتبط با معامله بررسی کند و سپس دستورالعملهای تقلبی برای انتقال وجه به یک خریدار، فروشنده یا نماینده بیخبر ارسال کند. برای مثال، این اتفاق برای یک خریدار خانه 31 ساله در سنآنتونیو، تگزاس افتاد. میتوانید جزئیات این مورد را در اینجا بخوانید، اما نسخه کوتاه داستان این است که او احساس میکرد برای ارسال پیشپرداخت و نهایی کردن سایر وظایف بستن معامله در فشار زمانی است و احساس میکرد که شرکت عنوان در حال کند عمل کردن است. این حالت اضطراب شدید او را به هدف اصلی ایمیل فیشینگ تبدیل کرد که ادعا میکرد اطلاعات انتقال وجه قبلاً اشتباه بوده و او باید پیشپرداخت خود را به یک حساب جدید واریز کند. با 5 ساعت وقت برای اتمام همه چیز، او تلاش کرد با شرکت عنوان تماس بگیرد تا تغییر را تأیید کند، اما هیچکس پاسخ نداد، بنابراین در وحشت، به سرعت به بانک رفت و پیشپرداخت 52,000 دلاری خود را انتقال داد. متأسفانه، او پسانداز زندگیاش را به کلاهبرداران ارسال کرد.

صنعت فیشینگ برای کلاهبرداران به دلیل پایین بودن موانع ورود نسبت به پرداختهای کلان بالقوه بسیار سودآور است. با باتنتها و خدمات بدافزار (Maas) برای اجاره، اسپمرها مجموعهای چشمگیر از ابزارها را در اختیار دارند تا کمپینهای خود را گسترش دهند، بنابراین برای مقابله با این آفت، یک کاربر آموزشدیده بهترین دفاع در برابر تقلبهای فیشینگ است. با این هدف، در اینجا 10 نکته برتر من برای شناسایی و محافظت از خود در برابر حملات فیشینگ آورده شده است.

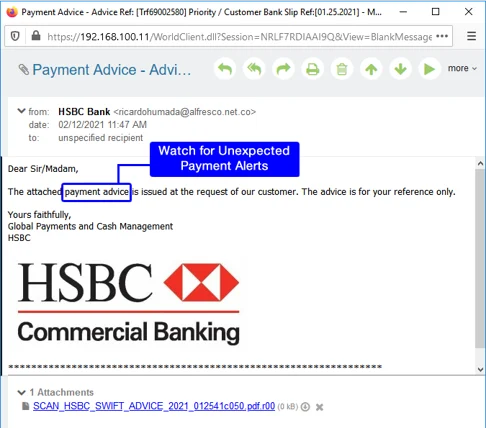

1.مراقب پیامهایی باشید که به شکل چیزی مورد انتظار مانند اطلاعیههای حمل و نقل یا پرداخت ظاهر میشوند. این پیامها اغلب شامل لینکهایی به سایتهای بدافزار هستند. قبل از کلیک کردن، نشانگر موس خود را بر روی هر لینک ببرید تا از ایمن بودن آن اطمینان حاصل کنید. قبل از کلیک فکر کنید! در اینجا مثالی از یک ایمیل فیشینگ که ادعا میکند از HSBC آمده، آورده شده است.

2. مراقب پیامهایی باشید که درخواست اطلاعات شخصی مانند شمارههای حساب، شمارههای تأمین اجتماعی و سایر اطلاعات شخصی را دارند.

شرکتهای معتبر هرگز این اطلاعات را از طریق ایمیل درخواست نمیکنند.

3. مراقب پیامهای فوری یا تهدیدآمیز باشید که ادعا میکنند حساب شما مسدود شده و شما را به کلیک بر روی لینکی برای باز کردن حسابتان ترغیب میکنند.

4. به دقت گرامر و املای پیام را بررسی کنید. در حالی که شرکتهای معتبر بسیار به دقت در مورد ایمیلهایی که ارسال میکنند، فیشینگهای ایمیلی اغلب شامل اشتباهات املایی یا گرامری هستند.

5. قبل از کلیک کردن، نشانگر موس خود را ببرید! ایمیلهای فیشینگ اغلب شامل لینکهایی به سایتهای بدافزار هستند. به URL که مشاهده میکنید اعتماد نکنید! همیشه نشانگر موس خود را بر روی لینک ببرید تا مقصد واقعی آن را ببینید. اگر لینک ادعا میکند که به یک سایت معتبر و شناختهشده اشاره دارد، همیشه ایمنتر است که URL را به صورت دستی در نوار آدرس مرورگر خود وارد کنید.

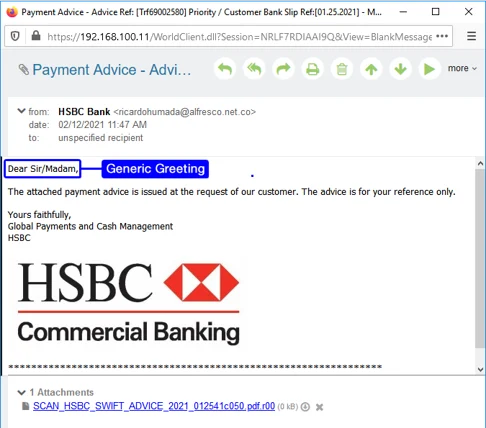

6. بررسی کنید که آیا پیام با نام عمومی مانند “مشتری محترم” یا “جناب آقا/خانم” خطاب شده است؟ اگر چنین است، احتیاط کنید و دوباره فکر کنید! کسبوکارهای معتبر معمولاً از نام واقعی و نام خانوادگی شما استفاده میکنند. در مثال HSBC ما، توجه کنید که به شکل عمومی خطاب شده است.

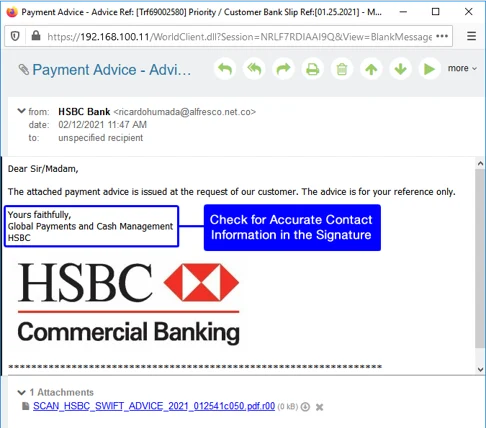

7. امضا را بررسی کنید – علاوه بر سلام و احوالپرسی، ایمیلهای فیشینگ اغلب اطلاعات مهمی را در امضا جا میگذارند. کسبوکارهای معتبر همیشه جزئیات تماس دقیق را در امضای خود خواهند داشت، بنابراین اگر امضای یک پیام ناقص یا نادرست به نظر برسد، احتمالاً آن پیام اسپم است. در مثال HSBC ما، نام و اطلاعات تماس فرستنده از امضا غایب است.

8. فایلهای پیوست را دانلود نکنید – با گسترش Ransomware as a Service (RaaS)، اسپمرها مکانیزم سادهای برای توزیع پیامهای اسپم آلوده به بدافزار به هزاران کاربر دارند. و از آنجا که پرداختها برای باجافزار میتواند بسیار بالا باشد، حتی یک عفونت باجافزار موفق میتواند مبالغ زیادی پول برای اسپمر به همراه داشته باشد. اگر در مورد هویت فرستنده پیام یا محتوای پیوست شک دارید، ایمنتر است که پیوست را دانلود نکنید.

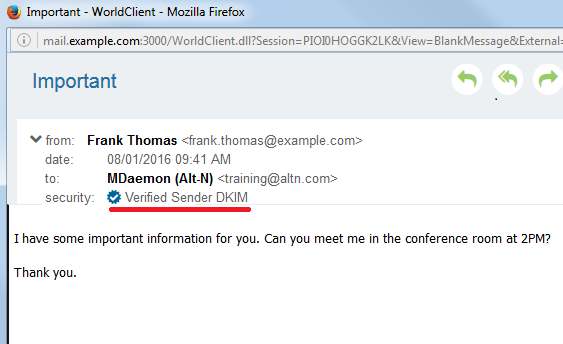

9. به آدرس فرستنده اعتماد نکنید – بسیاری از ایمیلهای فیشینگ آدرس فرستنده جعلی دارند. آدرس فرستنده در دو مکان نمایش داده میشود. Envelope From توسط سرورهای ایمیل برای تولید پیامهای NDR استفاده میشود، در حالی که Header From توسط کلاینت ایمیل برای نمایش اطلاعات در فیلد From استفاده میشود. هر دو این هدرها میتوانند جعل شوند. MDaemon Webmail دارای ویژگیهای امنیتی داخلی است که به کاربران کمک میکند ایمیلهای جعلشده را شناسایی کنند. بسیاری از کلاینتهای ایمیل آدرس فرستنده را پنهان میکنند و تنها نام فرستنده را نشان میدهند که به راحتی جعل میشود. در MDaemon Webmail، آدرس فرستنده همیشه نمایش داده میشود و به کاربران نمای واضحتری از منبع ایمیل میدهد و به شناسایی فرستندههای جعلی کمک میکند. در مثال HSBC ما، من آدرس فرستنده واقعی را هایلایت کردهام.

10. ماکروسها را فعال نکنید – و در حالی که در مورد باجافزار صحبت میکنیم، یکی دیگر از روشهای رایج برای عفونت باجافزار از طریق ماکروسها در اسناد Microsoft Word است. این اسناد معمولاً در ایمیلهای فیشینگ ارسال میشوند که ادعا میکنند محتوای مهمی از HR، مالی، یا دپارتمان مهم دیگری دارند و برای فریب کاربر، از او میخواهند ماکروسها را فعال کند. هرگز به ایمیلی که از شما میخواهد قبل از دانلود یک سند Word ماکروسها را فعال کنید، اعتماد نکنید.

در حالی که ابزارهای ضد اسپم و ضد بدافزار در فیلتر کردن بیشتر تقلبها بسیار مؤثر هستند، واقعاً هیچ چیزی جایگزین آموزش صحیح کاربر نمیشود. از هزینههای بالقوه برای کسبوکار خود آگاه باشید و تبدیل به قربانی بعدی نشوید!