- تماس با ما

- ۰۲۱-۸۲۸۰۵۹۱۱

- ۰۲۱-۹۱۳۰۰۴۷۶

- info@arka.ir

فایروال چیست؟ UTM چیست؟

فایروال سوفوس نسخه ۲۱: مدیریت سادهتر

29/10/2024

برترین DLPهای 2024

04/11/2024در دنیای دیجیتال امروز، نیاز به تدابیر امنیتی قوی بیش از هر زمان دیگری احساس میشود. با افزایش تهدیدات سایبری، سازمانها باید استراتژیهای مؤثری را برای محافظت از شبکهها و دادههای خود اجرا کنند. در میان این استراتژیها، دیوارههای آتش و راهحلهای مدیریت تهدید یکپارچه (UTM) از اهمیت بالایی برخوردارند. این مقاله به بررسی اینکه دیوارههای آتش و UTM چه هستند، چگونه کار میکنند و تفاوتهای بین آنها میپردازد.

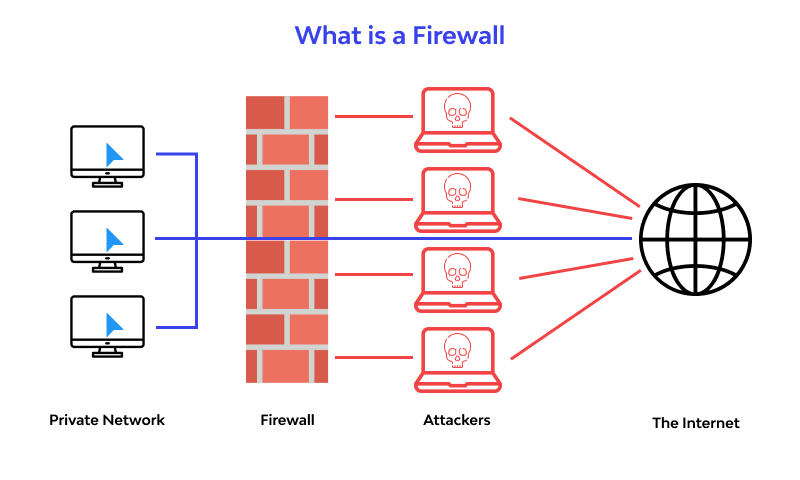

فایروال چیست؟

دیواره آتش به عنوان یک مانع بین شبکه داخلی مورد اعتماد و شبکههای خارجی غیرمورد اعتماد، مانند اینترنت عمل میکند. هدف اصلی آن کنترل ترافیک ورودی و خروجی شبکه بر اساس قوانین امنیتی از پیش تعیینشده است.

انواع دیوارههای آتش

دیوارههای آتش فیلترکننده بسته:

- سادهترین نوع دیواره آتش که بستهها را در سطح پروتکل شبکه بررسی میکند.

- آدرسهای IP مبدا و مقصد، نوع پروتکلها و شمارههای پورت را در مقابل یک مجموعه قوانین بررسی میکند تا ترافیک را مجاز یا مسدود کند.

دیوارههای آتش با بررسی حالت:

- پیشرفتهتر از دیوارههای آتش فیلترکننده بسته، این نوع دیوارهها وضعیت اتصالات فعال را پیگیری میکنند.

- آنها یک جدول از اتصالات باز نگه میدارند و تصمیمگیریها را بر اساس زمینه ترافیک انجام میدهند که امنیت بهتری را فراهم میکند.

دیوارههای آتش پروکسی:

- به عنوان واسطه بین کاربران و خدماتی که به آنها دسترسی دارند عمل میکنند.

- آنها درخواستها و پاسخها را قطع کرده و ویژگیهای امنیتی اضافی مانند فیلتر کردن محتوا و ثبت وقایع را فراهم میکنند.

دیوارههای آتش نسل بعدی (NGFW):

- ویژگیهای سنتی دیواره آتش را با قابلیتهای پیشرفتهای مانند سیستمهای شناسایی و پیشگیری از نفوذ (IDPS)، آگاهی از برنامه و بررسی عمیق بستهها ترکیب میکنند.

- اینها حفاظت جامعتری در برابر تهدیدات مدرن ارائه میدهند.

نحوه کار دیوارههای آتش

دیوارههای آتش با استفاده از یک مجموعه قوانین، تعیین میکنند که کدام ترافیک مجاز است و کدام مسدود میشود. این قوانین میتوانند بر اساس معیارهای مختلفی، از جمله:

- آدرسهای IP

- شمارههای پورت

- پروتکلها (TCP، UDP و غیره)

- نوع محتوا

زمانی که بستههای داده از طریق یک دیواره آتش عبور میکنند، دیواره آتش بستهها را در مقابل مجموعه قوانین خود بررسی میکند. اگر یک بسته با یک قانون مجاز مطابقت داشته باشد، اجازه عبور دارد؛ اگر با یک قانون مسدودکننده مطابقت داشته باشد، حذف میشود.

UTM چیست؟

مدیریت تهدید یکپارچه (UTM) به یک راهحل امنیتی جامع اشاره دارد که چندین ویژگی امنیتی را در یک دستگاه یا خدمت واحد ادغام میکند. این رویکرد مدیریت امنیت را ساده میکند و یک راهحل همهجانبه برای نیازهای مختلف امنیتی فراهم میکند.

ویژگیهای UTM

دیواره آتش:

- مانند دیوارههای آتش سنتی، UTMها فیلتر کردن بسته و بررسی حالت را ارائه میدهند.

سیستمهای شناسایی و پیشگیری از نفوذ (IDPS):

- ترافیک شبکه را برای فعالیتهای مشکوک زیر نظر دارد و میتواند تهدیدات بالقوه را مسدود یا به آنها هشدار دهد.

ضد ویروس و ضد بدافزار:

- ترافیک ورودی و خروجی را برای نرمافزارهای مخرب بررسی کرده و در برابر ویروسها و بدافزارها محافظت میکند.

فیلتر کردن وب:

- دسترسی به وبسایتها را بر اساس دستهبندیهای محتوا کنترل کرده و به مسدود کردن محتوای نامناسب یا مضر کمک میکند.

امنیت ایمیل:

- در برابر حملات فیشینگ و هرزنامه با فیلتر کردن ترافیک ایمیل ورودی و خروجی محافظت میکند.

پشتیبانی از VPN:

- دسترسی امن از راه دور به شبکه را امکانپذیر میکند و به کارکنان اجازه میدهد از مکانهای دور بهطور ایمن متصل شوند.

جلوگیری از از دست دادن دادهها (DLP):

- دادههای حساس را از دسترسی یا انتقال غیرمجاز زیر نظر دارد و محافظت میکند.

گزارشدهی و ثبت وقایع:

- گزارشها و ثبت وقایع دقیقی از فعالیتهای شبکه ارائه میدهد و به مدیران کمک میکند تا حوادث امنیتی را زیر نظر و تحلیل کنند.

نحوه کار UTM

راهحلهای UTM با ادغام چندین عملکرد امنیتی به یک دستگاه عمل میکنند و مدیریت وضعیت امنیتی سازمانها را آسانتر میسازند. زمانی که ترافیک شبکه از طریق یک دستگاه UTM عبور میکند، توسط اجزای مختلف یکپارچه تحلیل میشود که هر کدام برای شناسایی و کاهش انواع خاصی از تهدیدات طراحی شدهاند.

تفاوتهای بین فایروال و UTM

| ویژگی | دیواره آتش | مدیریت تهدید یکپارچه (UTM) |

|---|---|---|

| عملکرد اصلی | کنترل ترافیک شبکه | راهحل جامع امنیت |

| اجزا | فیلتر کردن ترافیک پایه | چندین ویژگی امنیتی یکپارچه |

| پیچیدگی | معمولاً سادهتر برای پیکربندی | به دلیل ویژگیهای متعدد پیچیدهتر |

| هزینه | معمولاً هزینههای اولیه کمتری دارد | سرمایهگذاری اولیه بالاتر اما با ویژگیهای بیشتر |

| مدیریت | معمولاً نیاز به ابزارهای مدیریت جداگانه دارد | مدیریت متمرکز برای تمامی ویژگیها |

| قابلیت گسترش | مقیاسپذیری محدود | مقیاسپذیر با ماژولهای اضافی در دسترس |

| شناسایی تهدید | بسته به نوع، از پایه تا پیشرفته | شناسایی تهدید پیشرفته در انواع مختلف |

| مورد استفاده | مناسب برای شبکههای کوچک تا متوسط | ایدهآل برای سازمانهایی که به دنبال راهحلهای جامع امنیتی هستند |

چه زمانی باید از دیواره آتش استفاده کرد؟

دیوارههای آتش برای همه شبکهها ضروری هستند و به عنوان اولین خط دفاع در برابر تهدیدات خارجی عمل میکنند. آنها به ویژه در موارد زیر مفید هستند:

- کسبوکارهای کوچک و متوسط که نیازهای امنیتی سادهای دارند.

- محیطهایی که محدودیتهای بودجهای امکان استفاده از چندین دستگاه امنیتی را محدود میکند.

- شرایطی که کنترل ترافیک پایه برای مدیریت ریسک کافی است.

چه زمانی باید از UTM استفاده کرد؟

راهحلهای UTM بیشتر برای سازمانهایی مناسب هستند که نیاز به تدابیر امنیتی جامع دارند. آنها برای موارد زیر ایدهآل هستند:

- شرکتهای بزرگ با نیازهای امنیتی متنوع در چندین بخش.

- محیطهایی که نیاز به انطباق با قوانین الزامی حفاظت از اطلاعات دارند.

- سازمانهایی که ترجیح میدهند یک رویکرد مدیریت متمرکز برای سادهسازی عملیات امنیتی داشته باشند.

نتیجهگیری

هم دیوارههای آتش و هم راهحلهای مدیریت تهدید یکپارچه نقشهای حیاتی در حفاظت از شبکهها در برابر تهدیدات سایبری ایفا میکنند. دیوارههای آتش کنترل اساسی ترافیک را فراهم میکنند، در حالی که UTMها مجموعهای جامع از ویژگیهای امنیتی را در یک بسته ارائه میدهند. انتخاب راهحل مناسب بستگی به اندازه، نیازهای امنیتی و بودجه سازمان دارد. در یک محیط تهدید در حال تکامل، استفاده مناسب از هر دو فناوری میتواند به سازمانها در دستیابی به وضعیت امنیتی قوی کمک کند.

روندهای آینده

با ادامه تکامل تهدیدات سایبری، آینده دیوارههای آتش و راهحلهای UTM احتمالاً شاهد ادغام بیشتر فناوریهای پیشرفته مانند هوش مصنوعی (AI) و یادگیری ماشین (ML) خواهد بود. این پیشرفتها قابلیتهای شناسایی تهدید را بهبود میبخشند و مکانیزمهای پاسخگویی را خودکار میکنند و مدیریت امنیت را در زمان واقعی آسانتر میکنند.

به طور خلاصه، درک تفاوتها و عملکردهای دیوارههای آتش و راهحلهای UTM برای ایجاد یک چارچوب امنیتی مقاوم که بتواند به چالشهای محیط دیجیتال مدرن سازگار شود، ضروری است.

سوالات متداول: فایروالها و مدیریت یکپارچه تهدیدات (UTM)

فایروال یک دستگاه یا نرمافزار امنیتی است که ترافیک ورودی و خروجی شبکه را بر اساس قوانین امنیتی از پیش تعیینشده نظارت و کنترل میکند. هدف اصلی آن ایجاد یک مانع بین شبکه داخلی معتبر و شبکههای خارجی غیرمعتبر، مانند اینترنت است.

UTM یک راهحل امنیتی جامع است که چندین ویژگی امنیتی را در یک دستگاه یا پلتفرم نرمافزاری یکپارچه میکند. این ممکن است شامل قابلیتهای فایروال، تشخیص و جلوگیری از نفوذ، آنتیویروس، ضد بدافزار، فیلتر کردن محتوا و خدمات VPN باشد.

- عملکرد: فایروالها عمدتاً بر کنترل ترافیک شبکه تمرکز دارند، در حالی که UTMها دامنه وسیعتری از عملکردهای امنیتی را ارائه میدهند.

- پیچیدگی: پیکربندی فایروالها معمولاً سادهتر از UTMها است که ممکن است به دلیل ویژگیهای متعدد خود به تنظیمات پیچیدهتری نیاز داشته باشند.

- هزینه: فایروالها معمولاً هزینههای اولیه کمتری دارند، در حالی که UTMها ممکن است سرمایهگذاری بیشتری را طلب کنند اما حفاظت جامعتری ارائه میدهند.

اگر سازمان شما به کنترل ترافیک و امنیت پایه نیاز دارد، یک فایروال ممکن است کافی باشد. اما اگر به تشخیص و جلوگیری از تهدیدات پیشرفته نیاز دارید یا سازمان شما دادههای حساس را مدیریت میکند، UTM احتمالاً انتخاب بهتری است.

بله، UTM شامل قابلیتهای فایروال به عنوان بخشی از مجموعه ویژگیهای خود است. با این حال، برخی سازمانها ممکن است همچنان تصمیم به استفاده از فایروال اختصاصی در کنار UTM برای امنیت لایهای بگیرند.

- فایروالها: فایروالهای پایه ممکن است از قوانین ایستا برای اجازه یا مسدود کردن ترافیک استفاده کنند. فایروالهای پیشرفته (مانند فایروالهای نسل جدید) میتوانند از بررسی عمیق بستهها و روشهای هئوری استفاده کنند.

- UTMها: معمولاً شامل فناوریهای پیشرفته تشخیص تهدید، مانند سیستمهای جلوگیری از نفوذ (IPS)، محیطهای شنی (sandboxing) و تحلیل مبتنی بر رفتار هستند.

- فایروالها: معمولاً به ابزارهای مدیریت جداگانه برای نظارت و پیکربندی نیاز دارند.

- UTMها: رابطهای مدیریت متمرکزی را ارائه میدهند که به مدیران اجازه میدهد چندین ویژگی امنیتی را از یک کنسول مدیریت کنند.

بله، UTMها به گونهای طراحی شدهاند که مقیاسپذیر باشند و به سازمانها این امکان را میدهند که ماژولها را اضافه کنند یا بهروزرسانی کنند تا ترافیک یا ویژگیهای امنیتی اضافی را برآورده کنند.

سازمانهایی که به سطح بالایی از امنیت نیاز دارند، مانند مؤسسات مالی، ارائهدهندگان خدمات بهداشتی و کسبوکارهایی که دادههای حساس را مدیریت میکنند، بیشتر از حفاظت جامع UTMها بهرهمند میشوند.

- نیازهای امنیتی: سطح امنیت مورد نیاز برای سازمان خود را ارزیابی کنید.

- بودجه: هزینههای اولیه و جاری هر راهحل را در نظر بگیرید.

- سهولت مدیریت: ارزیابی کنید که تیم شما چقدر میتواند در مدیریت و پیکربندی با پیچیدگی کنار بیاید.

- رشد آینده: به رشد سازمان خود فکر کنید و ببینید آیا راهحل امنیتی شما میتواند بهطور متناسب مقیاسپذیر باشد.

در حالی که UTM شامل قابلیتهای فایروال است، برخی سازمانها ممکن است تصمیم به استفاده از هر دو برای امنیت بیشتر بگیرند. این رویکرد امکان پیکربندیهای تخصصی و افزونگی را فراهم میآورد.

بله، بسیاری از UTMها به گونهای طراحی شدهاند که با راهحلهای امنیتی موجود یکپارچه شوند و لایههای اضافی از حفاظت را فراهم کرده و وضعیت کلی امنیت را بهبود بخشند.