- تماس با ما

- ۰۲۱-۸۲۸۰۵۹۱۱

- ۰۲۱-۹۱۳۰۰۴۷۶

- info@arka.ir

پگاسوس چیست؟

همکاری مشترک در زمینه دفاع سایبری

30/08/2021چگونه مسدود کننده تبلیغات (Ad Blocker) می تواند شما را در سراسر وب ردیابی کند.

04/09/2021پگاسوس چیست؟ یک متخصص امنیت سایبری توضیح می دهد که چگونه نرم افزار جاسوسی به تلفن ها حمله می کند و وقتی وارد دستگاه می شود چه می کند

رمزگذاری سرتاسری یک فناوری است که پیام های تلفنی را بر روی گوشی شما ارسال می کند و آنها را فقط بر روی تلفن دریافت کنندگان باز می کند ، به این معنی که هرکسی پیام های بین آنها را رهگیری می کند نمی تواند آنها را بخواند. دراپ باکس ، فیس بوک ، گوگل ، مایکروسافت ، توییتر و یاهو از جمله شرکت هایی هستند که برنامه ها و خدمات آنها از رمزگذاری سرتاسری استفاده می کنند.

این نوع رمزگذاری برای محافظت از حریم خصوصی شما خوب است ، اما دولت ها آن را دوست ندارند زیرا جاسوسی از افراد را برای آنها دشوار می کند ، چه ردیابی جنایتکاران و تروریست ها و(* یا همانطور که برخی از دولت ها در جستجوی خلافکاران ، معترضان و روزنامه نگاران وارد یک شرکت فناوری اسرائیلی ، NSO Group شوید.*)

محصول شاخص شرکت Pegasus است ، نرم افزار جاسوسی که می تواند به طور مخفیانه وارد تلفن هوشمند شود و به همه محتویات موجود در آن ، از جمله دوربین و میکروفون آن دسترسی پیدا کند. Pegasus طوری طراحی شده است که در دستگاه های دارای سیستم عامل های Android ، Blackberry ، iOS و Symbian نفوذ کرده و آنها را به دستگاه های نظارتی تبدیل کند. این شرکت می گوید که پگاسوس را فقط به دولت ها و فقط به منظور ردیابی جنایتکاران و تروریست ها می فروشد.

چگونه کار می کند؟

نسخه قبلی Pegasus از طریق آسیب پذیری در برنامه های متداول یا از طریق فیشینگ بر روی تلفن های هوشمند نصب شده است ، که شامل فریب کاربر هدف برای کلیک روی پیوند یا باز کردن سندی است که به طور مخفی نرم افزار را نصب می کند. همچنین می تواند بر روی یک فرستنده گیرنده بی سیم واقع در نزدیکی یک هدف نصب شود ، یا اگر یک عامل بتواند تلفن هدف را سرقت کند ، به صورت دستی نصب شود.

از سال 2019 ، کاربران Pegasus قادر به نصب نرم افزار بر روی تلفن های هوشمند با تماس از دست رفته در WhatsApp هستند ، و حتی می توانند سابقه تماس از دست رفته را حذف کنند ، و این باعث می شود که صاحب تلفن نتواند بداند که مشکلی وجود دارد. راه دیگر این است که به سادگی پیامی را به تلفن کاربر ارسال کنید که هیچ اعلانی ایجاد نمی کند.

این بدان معناست که آخرین نسخه این نرم افزار جاسوسی نیازی به انجام کار از سوی تلفن هوشمند ندارد. تنها چیزی که برای حمله و نصب موفقیت آمیز نرم افزارهای جاسوسی مورد نیاز است ، نصب یک برنامه یا سیستم عامل آسیب پذیر خاص بر روی دستگاه است. این به عنوان یک بهره برداری صفر کلیک شناخته می شود.

پس از نصب ، Pegasus می تواند از لحاظ نظری هرگونه اطلاعات را از دستگاه جمع آوری کرده و مجدداً به مهاجم منتقل کند. این می تواند عکس ها و فیلم ها ، ضبط ها ، سوابق موقعیت مکانی ، ارتباطات ، جستجوهای اینترنتی ، رمزهای عبور ، گزارش تماس ها و پست های رسانه های اجتماعی را سرقت کند. همچنین این قابلیت را دارد که دوربین ها و میکروفون ها را برای نظارت در زمان واقعی بدون اجازه یا اطلاع کاربر فعال کند.

چه کسی و چرا از Pegasus استفاده کرده است؟

گروه NSO می گوید که Pegasus را فقط برای دولتها می سازد تا در کارهای ضد تروریسم و اجرای قانون استفاده کنند. این شرکت آن را به عنوان یک ابزار جاسوسی هدفمند برای ردیابی جنایتکاران و تروریست ها و نه برای نظارت گسترده به بازار عرضه می کند. این شرکت مشتریان خود را فاش نمی کند.

اولین استفاده از پگاسوس توسط دولت مکزیک در سال 2011 برای ردیابی بارون بدنام مواد مخدر خواکین “ال چاپو” گوزمان انجام شد. گفته می شود این ابزار برای ردیابی افراد نزدیک به جمال خاشقجی روزنامه نگار سعودی مورد استفاده قرار گرفته است.

مشخص نیست چه افرادی یا چه نوع افرادی مورد هدف قرار می گیرند و چرا. با این حال ، بسیاری از گزارش های اخیر در مورد پگاسوس شامل یک لیست از 50،000 شماره تلفن است. این فهرست به گروه NSO نسبت داده شده است ، اما منشاء لیست نامشخص است. در بیانیه عفو بین الملل در اسرائیل آمده است که این لیست شامل شماره تلفن هایی است که برای مشتریان مختلف NSO به عنوان “مورد علاقه” مشخص شده است ، اگرچه مشخص نیست که آیا هیچ یک از تلفن های مرتبط با شماره ها واقعاً ردیابی شده است.

کنسرسیوم رسانه ای ، پروژه پگاسوس ، شماره تلفن های موجود در لیست را تجزیه و تحلیل کرد و بیش از 1000 نفر را در بیش از 50 کشور شناسایی کرد. این یافته ها شامل افرادی است که به نظر می رسد خارج از محدودیت گروه NSO برای تحقیقات در مورد فعالیت های جنایی و تروریستی هستند. این افراد شامل سیاستمداران ، کارمندان دولت ، روزنامه نگاران ، فعالان حقوق بشر ، مدیران تجاری و اعضای خانواده سلطنتی عرب می شوند.

راه های دیگری که می توان تلفن شما را ردیابی کرد

پگاسوس در خفا و توانایی ظاهری خود در کنترل کامل تلفن شخصی نفس گیر است ، اما این تنها راهی نیست که افراد می توانند از طریق تلفن های خود جاسوسی کنند. برخی از راه هایی که تلفن ها می توانند به نظارت و تضعیف حریم خصوصی کمک کنند شامل ردیابی مکان ، استراق سمع ، بدافزار و جمع آوری داده ها از حسگرها است.

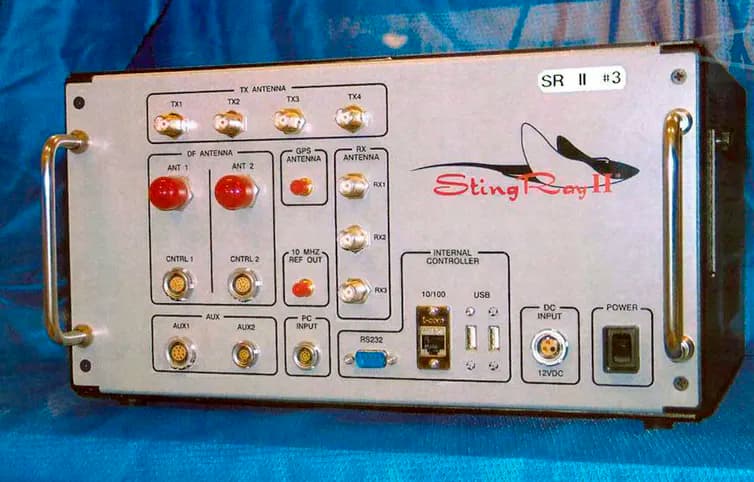

سازمان های اجرای قانون از شبیه سازهای سایت های تلفن همراه مانند این StingRay برای رهگیری تماس های تلفن در مجاورت دستگاه استفاده می کنند. دفتر ثبت اختراعات و علائم تجاری ایالات متحده از طریق AP

دولت ها و شرکت های تلفن می توانند با ردیابی سیگنال های سلولی از فرستنده و گیرنده های برج سلولی و شبیه سازهای گیرنده سلولی مانند دستگاه StingRay ، مکان تلفن را ردیابی کنند. همچنین می توان از سیگنال های وای فای و بلوتوث برای ردیابی گوشی ها استفاده کرد. در برخی موارد ، برنامه ها و مرورگرهای وب می توانند مکان تلفن را تعیین کنند.

استراق سمع ارتباطات بسیار دشوارتر از ردیابی است ، اما در شرایطی که رمزگذاری ضعیف یا فاقد آن باشد امکان پذیر است. برخی از انواع بدافزارها می توانند با دسترسی به داده ها حریم خصوصی را به خطر بیاندازند.

آژانس امنیت ملی با شرکت های فناوری به دنبال توافقاتی بوده است که بر اساس آن این شرکت ها از طریق درهای پشتی (backdoors) به آژانس دسترسی ویژه ای به محصولات خود می دهند و بنا بر گزارش ها درهای پشتی به تنهایی ساخته شده است. این شرکت ها می گویند که درهای پشتی هدف رمزگذاری سرتاسری را شکست می دهند.

خبر خوب این است که بسته به اینکه چه کسی هستید ، بعید به نظر می رسد که توسط دولت مورد حمایت پگاسوس مورد هدف قرار بگیرید. خبر بد این است که این واقعیت به تنهایی حریم خصوصی شما را تضمین نمی کند.