- تماس با ما

- ۰۲۱-۸۲۸۰۵۹۱۱

- ۰۲۱-۹۱۳۰۰۴۷۶

- info@arka.ir

آنالیز Ransomware در 2024.

گزارش تکمیلی پایان عمر سوفوس XG

24/02/2025کسب امتیاز 100% SESC در آزمون امنیت پیشرفته سازمانی SE Labs 2024

02/03/2025Ransomware 2025: حملات همچنان در حال افزایش هستند و تهدید نشاندهنده تابآوری خود است.

با وجود دستگیریهای برخی از نامهای معروف، Ransomware همچنان تهدید بزرگی در فضای جرایم سایبری است.

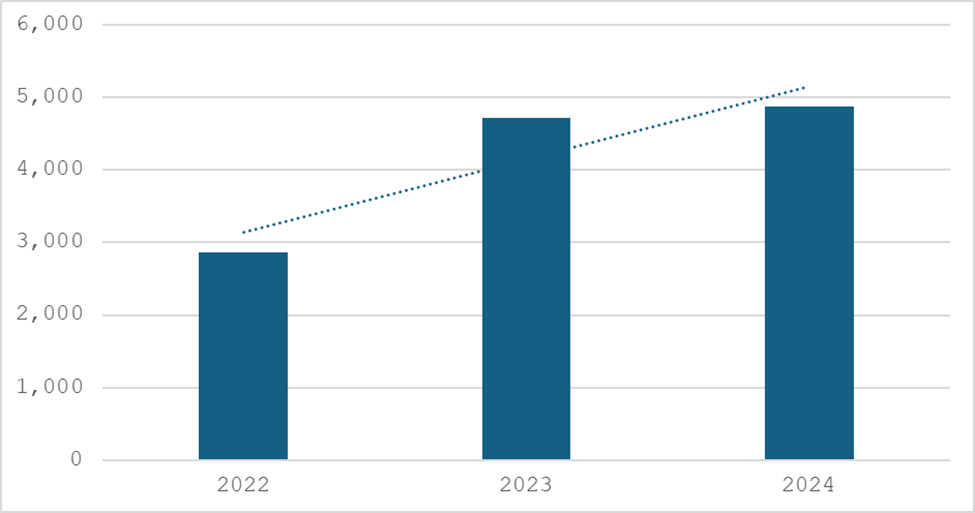

حملات Ransomware در سال 2024 همچنان روند صعودی داشتند و 3٪ نسبت به سال 2023 افزایش یافتند، که تابآوری این تهدید سایبری خاص را نشان میدهد.

این افزایش علیرغم اختلالات قابل توجه در فضای Ransomware در سال 2024 و کاهش حملات در سهماهه اول سال اتفاق افتاد. دو عملیات برتر Ransomware در سال 2023، یعنی LockBit و Noberus، تحت تأثیر مداخلات قانونی در اواخر سال 2023 و اوایل 2024 قرار گرفتند که باعث کاهش اولیه فعالیتهای Ransomware در اوایل سال شد. با این حال، فعالیتها در این فضا در نیمه دوم سال 2024 بهطور چشمگیری احیا شد.

وقتی صحبت از تاکتیکها، تکنیکها و روشهای (TTP) مورد استفاده توسط مهاجمان رنسومویر میشود، ابزارهای زندگی بر روی زمین (Living-off-the-Land) و ابزارهای دوگانه (Dual-Use) همچنان رایجترین ابزارها در زنجیرههای حملات رنسومویر هستند. استخراج دادهها در حملات دوگانه باجگیری (Double Extortion) و غیرفعالسازی نرمافزارهای امنیتی قبل از اجرای بارهای مخرب (Payloads) اکنون تمرکزهای اصلی مهاجمان رنسومویر هستند و این دو موضوع را بهطور مکرر در زنجیرههای حملات رنسومویر قبل از استقرار بدافزار مشاهده میکنیم. تکنیکی به نام “Bring Your Own Vulnerable Driver” (BYOVD) در دو سال گذشته به طور فزایندهای محبوب شده است، بهویژه در بین مهاجمان رنسومویر برای غیرفعالسازی نرمافزارهای امنیتی.

همچنین قابل توجه است که در طول سال گذشته، یک تغییر قدرت از اپراتورهای رنسومویر به همپیمانان (Affiliates) به وضوح مشاهده شده است، به طوری که اپراتورهای رنسومویر اکنون شرایط سخاوتمندانهای را ارائه میدهند، بهطور ظاهری برای جذب بهترین همپیمانان. این روند در رویکردهایی که اپراتورهای دو خانواده فعال رنسومویر در سال 2024، یعنی RansomHub و Qilin، اتخاذ کردهاند، مشهود بود.

توانایی اپراتورهای رنسومویر برای تغییر رویکرد و احیای فعالیتهایشان حتی در برابر فشارهای جدی از سوی مراجع قانونی و اختلالات، تابآوری تهدیدی را برجسته میکند که برای سالها یکی از بزرگترین مشکلات در فضای جرایم سایبری باقیمانده است.

برخی از روندهای اخیر قابل توجهی که در فضای رنسومویر مشاهده شدهاند، در این وبلاگ به تفصیل آمده است. جزئیات بیشتر در مورد تمامی این روندها و فضای رنسومویر بهطور کلی را میتوان در آخرین مقاله سفید تیم شکار تهدید Symantec با عنوان “رنسومویر 2025: تهدیدی مقاوم و پایدار” یافت.

RansomHub بهعنوان جایگزین LockBit در حال ظهور است.

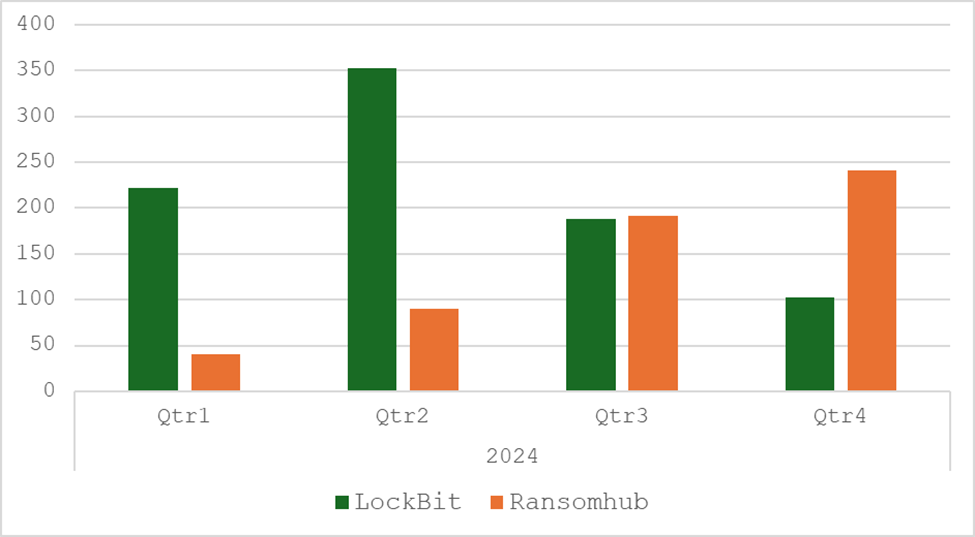

یکی از بزرگترین داستانهای رنسومویر در سال 2024، ظهور Greenbottle، اپراتورهای سرویس رنسومویر RansomHub بود. RansomHub اولین بار در فوریه 2024 ظاهر شد و تا سهماهه سوم سال، یکی از برجستهترین عملیاتهای رنسومویر بود که مسئول بیشترین تعداد حملات ادعایی در آن سهماهه بود.

هنگامی که RansomHub اولین بار ظاهر شد، تجزیه و تحلیل اولیه توسط Symantec نشان داد که بار مخرب آن توسعهای از یک خانواده قدیمی رنسومویر به نام Knight بود. کد منبع Knight (که قبلاً Cyclops نامیده میشد) در فوریه 2024 پس از اینکه توسعهدهندگان Knight تصمیم به تعطیلی گرفتند، در فرومهای زیرزمینی به فروش گذاشته شد، بنابراین احتمالاً سایر مهاجمان کد منبع Knight را خریداری کرده و آن را قبل از راهاندازی RansomHub بهروزرسانی کردند.

گروه RansomHub بهگفته گزارشها، به دلیل ارائه شرایط بهتر نسبت به عملیاتهای رقیب، مانند درصد بالاتر پرداختهای باج و مدل پرداختی که در آن همپیمان (Affiliate) قبل از انتقال سهم اپراتور از قربانی پرداخت میشود، محبوبیت زیادی پیدا کرده است.

مهاجمان که از RansomHub استفاده میکنند، بهطور معمول دسترسی اولیه به شبکههای قربانیان را از طریق بهرهبرداری از آسیبپذیریهای شناخته شده مانند آسیبپذیری Zerologon (CVE-2020-1472)، CitrixBleed (CVE-2023-3519)، Fortinet FortiOS (CVE-2023-27997)، پروتکل جاوا OpenWire (CVE-2023-46604) و Confluence (CVE-2023-22515) بهدست میآورند. مهاجمان همچنین از چندین ابزار دوگانه (dual-use) قبل از استقرار رنسومویر استفاده کردهاند، از جمله Atera و Splashtop که برای تسهیل دسترسی از راه دور استفاده شدند، در حالی که NetScan برای کشف و جمعآوری اطلاعات در مورد دستگاههای شبکه بهکار گرفته شد.

همچنین قابل توجه است که ظهور RansomHub همزمان با افول یکی از بزرگترین نامها در فضای رنسومویر، یعنی لوکبیت، بود. لوکبیت که توسط گروهی به نام Syrphid که توسط Symantec ردیابی میشود، از سال 2019 در فضای رنسومویر فعال بوده و در این مدت یکی از بزرگترین نامها در این زمینه بوده است. با این حال، Syrphid در سال 2024 تحت تأثیر چندین عملیات اجرای قانون قرار گرفت که این اختلالات بر سطح فعالیت آن تأثیر گذاشت. این گروه اولین بار در فوریه 2024 هدف یک عملیات بینالمللی اجرایی قانون قرار گرفت، اما بعد از آن نیز همچنان فعال بود. با این حال، در مه 2024، رهبر ادعایی گروه، دیمیتری خوروشف (با نام مستعار LockBitSupp)، نیز در ایالات متحده متهم شد.

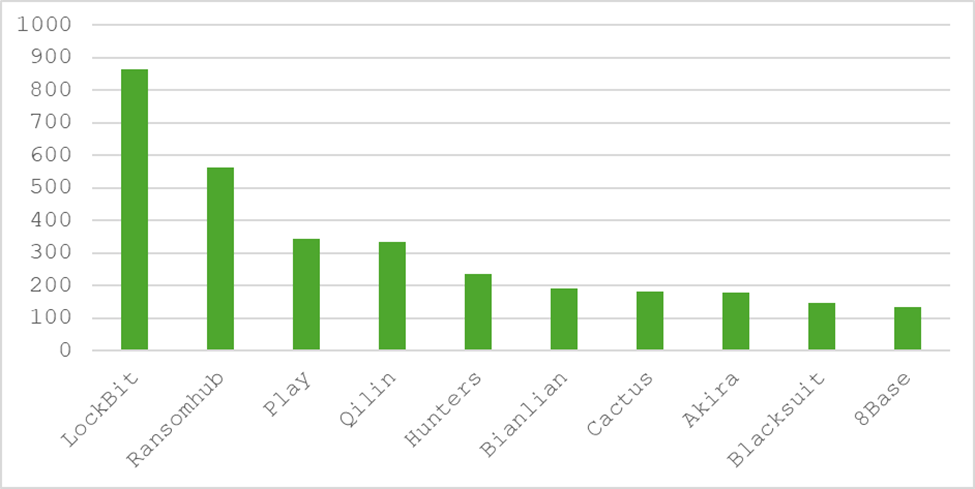

این ضربه دوم اجرای قانون بهنظر تأثیر قابل توجهی بر فعالیت لوکبیت گذاشت. در حالی که این گروه هنوز در سال 2024 بزرگترین عملیات رنسومویر از نظر تعداد حملات ادعایی بود، تغییرات قابل توجهی در روند فعالیتها در نیمه دوم سال مشاهده شد، بهطوری که RansomHub شروع به تسلط یافتن کرد و فعالیت لوکبیت به شدت کاهش یافت (به شکل 2 مراجعه کنید). این امکان وجود دارد که تأثیرات ترکیبی دو عملیات اجرای قانون منجر به از دست رفتن اعتماد میان همپیمانان لوکبیت شده باشد، بهویژه از آنجا که مقامات اعلام کردند که اطلاعاتی جمعآوری کردهاند که میتواند همپیمانان را شناسایی کند.

در حالی که شکل 2 کاهش فعالیت لوکبیت را نشان میدهد، قابل توجه است که در دسامبر 2024، فردی که ادعا میکرد نماینده گروه Ransomware لوکبیت است، شروع به تبلیغ LockBit 4.0 کرد و اعلام کرد که جدیدترین نسخه این بدافزار در فوریه 2025 راهاندازی خواهد شد.

تیم شکار تهدید Symantec گزارش کرده است که از آن زمان، LockBit 4.0 در حملات مختلف بهکار گرفته شده است. مهاجمان از یک ابزار عمومی بازیابی رمز عبور ویندوز و یک ابزار سرقت اطلاعات اعتبار Veeam استفاده کردهاند. همچنین از WMI برای متوقف کردن سرویسها و NetSh برای فعالسازی RDP استفاده شده است. جالب خواهد بود که ببینیم راهاندازی LockBit 4.0 آیا نشانهای از بازگشت فعالیت گروه Syrphid است یا اینکه دیگر اپراتورهای Ransomware در سال 2025 همچنان سلطه خواهند داشت.

Qilin یکی از گروههای قابلتوجه در سال 2024

خانواده Ransomware دیگری که در سال 2024 قابل توجه بود، Qilin بود. Qilin که اولین بار در سال 2022 ظاهر شد، توسط گروهی به نام Stinkbug که توسط Symantec ردیابی میشود، اداره میشود. طبق گزارش وزارت بهداشت و خدمات انسانی ایالات متحده، احتمالاً این گروه از روسیه شروع به فعالیت کرده و در سال 2023 اقدام به گسترش خود و جذب همپیمانان از طریق فرومهای زیرزمینی کرده است.

این تلاش برای جذب همپیمانان بهنظر موفقیتآمیز بوده است، زیرا Qilin تا پایان سال 2024 به چهارمین عملیات بزرگ Ransomware تبدیل شد، پس از لوکبیت، رنسومهاب و Play که سابقه طولانیتری دارند. مشابه رنسومهاب، شرایط سخاوتمندانهای که گروه Stinkbug برای همپیمانان Qilin ارائه میدهد، بهنظر عامل اصلی موفقیت آن است. گزارشها حاکی از آن است که همپیمانان 80٪ از هر پرداخت باج را دریافت میکنند، که در صورتی که مبلغ باج بیشتر از 3 میلیون دلار باشد، این درصد به 85٪ افزایش مییابد.

Qilin: توسعه و تهدیدات جدید

Qilin که ابتدا با زبان Go نوشته شده بود و بعدها به Rust تغییر داده شد، یکی از تهدیدات Ransomware در حال رشد است که قادر به هدف قرار دادن چندین پلتفرم از جمله ویندوز، لینوکس و ESXi است. در ژوئن 2024، Stinkbug مسئولیت یک حمله Ransomware را که خدمات چندین بیمارستان در لندن را مختل کرده بود بر عهده گرفت، در رویدادی که توسط خدمات ملی سلامت لندن (NHS London) بهعنوان “بحرانی” اعلام شد.

در اکتبر 2024، Stinkbug نسخه جدیدی از بار مخرب Qilin را بهروزرسانی کرد و ویژگیهای جدیدی را به آن افزود تا قابلیتهای آن تقویت شود. نسخه جدید که به نام Qilin.B شناخته میشود، رمزگذاری پیشرفتهتری را با استفاده از AES-256-CTR و AES-NI (زمانی که روی ماشینهایی که از رمزگذاری سختافزاری پشتیبانی میکنند استفاده شود) اضافه کرد که فرآیند رمزگذاری را بسیار سریعتر میکند. همچنین تکنیکهای پنهانسازی پیشرفتهتری را شامل میشود که فرآیندهای مربوط به امنیت، پایگاه داده و خدمات پشتیبان را متوقف میکند. بهمنظور ممانعت از بازیابی، همچنین نسخه Shadow Volume Copy، لاگها و خود باینریاش را پس از اتمام فرآیند رمزگذاری حذف میکند.

این بهبود ویژگیهای رنسومویر ممکن است آن را حتی محبوبتر در بین همپیمانان کند و باعث شود که مهاجمان در سال 2025 از آن بیشتر استفاده کنند.

ادامه استفاده از ابزارهای زندگی بر روی زمین

مهاجمان رنسومویر همچنان از مجموعه وسیعی از تاکتیکها، تکنیکها و روشها (TTP) برای انجام حملات رنسومویر استفاده میکنند. این ابزارها به مهاجمان کمک میکنند تا به شبکههای قربانیان دسترسی پیدا کنند، در آنها پخش شوند، بارهای مخرب را رها کنند، اعتبارنامهها را دزدیده و دادهها را استخراج کنند و نرمافزارهای امنیتی را غیرفعال کنند تا از کشف فعالیتهای خود جلوگیری کنند.

در حالی که خانوادههای Ransomware ممکن است بیایند و بروند، TTPها معمولاً تغییرات کمتری میکنند و با تکاملهای جزئی و یادگیری از حملات موفق قبلی ادامه مییابند. درصد زیادی از ابزارهای مورد استفاده توسط مهاجمان، نرمافزارهای قانونی هستند. بدافزار معمولاً بهطور محدود استقرار مییابد و ممکن است تنها در پایان یک حمله ظاهر شود (مانند زمانی که بار مخرب رنسومویر استقرار مییابد).

دو مورد کلیدی که مهاجمان Ransomware در سال 2024 از ابزارهای زندگی بر روی زمین برای آنها استفاده کردند عبارتند از استخراج دادهها و غیرفعالسازی نرمافزارهای امنیتی.

استخراج دادهها

استخراج دادهها اکنون بخش بزرگی از حملات Ransomware را تشکیل میدهد، بهطوری که تقریباً تمام حملات شامل باجگیری دوگانه (double extortion) هستند، جایی که مهاجمان قبل از رمزگذاری دادهها، آنها را از شبکه قربانی استخراج میکنند تا فشار بیشتری بر قربانیان برای پرداخت تقاضای باج وارد کنند.

بیشتر ابزارهای مورد استفاده برای استخراج دادهها، ابزارهای دوگانه (dual-use) هستند—نرمافزارهای قانونی که توسط مهاجمان برای اهداف مخرب استفاده میشوند. از جمله ابزارهایی که مهاجمان برای استخراج دادهها استفاده میکنند، میتوان به نامهای آشنا مانند PowerShell، پروتکل دسکتاپ از راه دور (RDP)، Cobalt Strike و WinRAR اشاره کرد. یکی دیگر از ابزارهای محبوب، Rclone است، ابزاری منبع باز که بهطور قانونی برای مدیریت محتوا در ابر استفاده میشود اما توسط مهاجمان رنسومویر برای استخراج دادهها از ماشینهای قربانی سوءاستفاده شده است.

یکی از محبوبترین انواع نرمافزارهای قانونی که مهاجمان رنسومویر از آن استفاده میکنند، نرمافزارهای دسترسی از راه دور و نرمافزارهای نظارت و مدیریت از راه دور (RMM) هستند. مهاجمان میتوانند از این نرمافزارها که بسیاری از آنها کاربردهای قانونی دارند، برای طیف گستردهای از فعالیتها از جمله صدور دستورات و رها کردن بارهای مخرب استفاده کنند، اما استخراج دادهها از ماشینهای قربانی یکی از اصلیترین روشهایی است که آنها از این نوع نرمافزارها در طول حملات رنسومویر بهرهبرداری میکنند. نرمافزارهای دسترسی از راه دور قانونی که توسط مهاجمان استفاده شدهاند، شامل:

AnyDesk: استفاده مخرب از AnyDesk اکنون یک TTP شناختهشده است و در برخی موارد، مهاجمان برای جلوگیری از برانگیختن سوءظنها، سعی میکنند فایل اجرایی AnyDesk را به نامی تغییر دهند که ممکن است بیضرر بهنظر برسد، که به این تکنیک ماسکرادینگ (masquerading) گفته میشود. AnyDesk بهطور گستردهای در فعالیتهای پیش از استقرار رنسومویر استفاده شده است که منجر به استقرار بدافزارهایی مانند AvosLocker، Monster، Noberus (با نام مستعار BlackCat)، BlackByte و Lunamoth شده است.

Atera: Atera بهعنوان یک ابزار RMM قانونی استفاده میشود و میتواند عملکرد و سلامت دستگاههای ویندوز و مک، چاپگرها، سرورها، روترها و غیره را نظارت کند. مهاجمان از آن برای دسترسی از راه دور استفاده کرده و مشاهده شده است که از آن برای دانلود Rclone از ابر استفاده میشود تا احتمالاً برای استخراج دادهها به کار رود. همچنین مشاهده شده است که در کنار سایر ابزارهای دسترسی از راه دور مانند ScreenConnect استفاده میشود. Atera در زنجیرههای حملهای که منجر به استقرار رنسومویرهایی مانند Lunamoth، BlueSky، Ransom Cartel، Conti و Royal شده است، بهکار گرفته شده است.

ScreenConnect (قبلاً ConnectWise): یک ابزار برنامه دسکتاپ از راه دور توسط ConnectWise که برای فراهم کردن دسترسی از راه دور به کامپیوترها استفاده میشود. این ابزار بهطور قانونی برای نظارت و مدیریت از راه دور، پشتیبانگیری و بازیابی پس از فاجعه و غیره به کار میرود. مشاهده شده است که در کنار رنسومویرهایی مانند Royal، AvosLocker، Noberus و Yanluowang استفاده شده است.

Splashtop: یک خانواده از نرمافزارهای دسکتاپ از راه دور و پشتیبانی از راه دور که توسط Splashtop Inc. توسعه یافته است. این نرمافزار به کاربران این امکان را میدهد که بهطور از راه دور به کامپیوترها از دستگاههای دسکتاپ و موبایل دسترسی پیدا کنند.

TeamViewer: یک برنامه دسترسی از راه دور و همکاری که بهطور قانونی برای دسترسی از راه دور به کامپیوترهای یک شبکه استفاده میشود.

غیرفعالسازی نرمافزارهای امنیتی

یکی از تاکتیکهای معمولی که مهاجمان رنسومویر بهطور مکرر در حال استقرار آن هستند، آسیبپذیر کردن دفاعها است، معمولاً با تلاش برای غیرفعال کردن نرمافزارهای آنتیویروس (AV) یا محصولات تشخیص و پاسخ نقطه پایانی (EDR). استفاده از تکنیکها و ابزارهای آسیبپذیرسازی در میان مهاجمان رنسومویر در دو سال گذشته بهطور چشمگیری افزایش یافته است، که بهاحتمال زیاد در پاسخ به بهبود توانایی فروشندگان برای شناسایی الگوهای فعالیتهای مخرب قبل از استقرار رنسومویر است.

مهاجمان مشاهده شدهاند که از تکنیکهای زندگی بر روی زمین برای غیرفعالسازی نرمافزارهای امنیتی، مانند استفاده از ابزارهای ویندوز برای غیرفعال کردن Windows Defender، استفاده میکنند. با این حال، رایجترین تکنیک برای تضعیف دفاعها، تکنیک BYOVD (Bring Your Own Vulnerable Driver) است. مهاجمان یک درایور آسیبپذیر امضا شده را به شبکه هدف استقرار میدهند و سپس از آن برای غیرفعال کردن نرمافزارهای امنیتی استفاده میکنند. از آنجا که درایورها با دسترسی به هسته سیستم عمل میکنند، قادر به خاتمه دادن فرآیندها هستند، که آنها را به ابزاری مؤثر برای مختل کردن تدابیر امنیتی تبدیل میکند.

در بیشتر موارد، درایور آسیبپذیر همراه با یک فایل اجرایی مخرب استقرار مییابد که از آن برای صدور دستورات استفاده میکند. این درایورها “آسیبپذیر” تلقی میشوند زیرا نباید قادر به بهرهبرداری از آنها به این شکل باشند. BYOVD به دلیل اثربخشی و وابستگی به فایلهای قانونی امضا شده که احتمال کمتری برای ایجاد هشدار دارند، محبوبیت زیادی در میان مهاجمان پیدا کرده است.

ابزارهای BYOVD که در دو سال گذشته بهطور مکرر مشاهده شدهاند عبارتند از:

TrueSightKiller: ابزاری عمومی که از درایور آسیبپذیر به نام truesight.sys استفاده میکند. این درایور امضا شده در ابتدا برای استفاده در RogueKiller Anti-Malware توسط Adlice Software توسعه داده شده بود.

Gmer: اسکنر روتکیت که میتواند برای خاتمه دادن به فرآیندها استفاده شود.

Warp AVKiller: یک نسخه از تهدید سرقت اطلاعات مبتنی بر Go به نام Warp Stealer که بهنظر میرسد فقط برای دور زدن محصولات امنیتی استفاده میشود. این ابزار از یک درایور ضد روتکیت آسیبپذیر Avira برای غیرفعال کردن محصولات امنیتی استفاده میکند.

نگاهی به آینده

بهنظر میرسد که رنسومویر یکی از تهدیدات اصلی جرایم سایبری در سال 2025 باقی خواهد ماند. توانایی مهاجمان برای تغییر فعالیتهای خود بهمنظور اجتناب از شناسایی، همراه با ظهور تهدیدات جدید زمانی که اجرای قانون عملیات موجود را مختل میکند، به این معنا است که مقابله با رنسومویر احتمالاً همچنان یک چالش بزرگ برای کسبوکارها، دولتها، فروشندگان امنیتی و مقامات اجرای قانون در آیندهای نزدیک خواهد بود.