تست نفوذ یا Penetration Test چیست؟

آزمون نفوذ (pentest)، فرایندی است که در آن یک هکر قانونمند، برای ارزیابی امنیتی یک سیستم، با ارسال کدهای مخرب به یافتن آسیبپذیریها میپردازد و هدف اصلی پن تست (آزمون نفوذ)، دسترسی غیرمجاز به سیستم به تقلید از یک هکر غیرقانونی است.

آزمایش نفوذ سرور وب برای شناسایی ضعفهای امنیتی احتمالی (که به آنها نقاط آسیبپذیری سیستم نیز گفته میشود) انجام میشود، این نقاط ضعف سیستم میتواند منجر به نقض کامل یا صدمه به اطلاعات محرمانه، ساختار کلی سیستم یا در دسترس بودن سیستم یا بخضی از اطلاعات موجود، شود.

تست نفوذ سایت، پن تست (یا تست قلم)، به معنی آزمایش یک حمله سایبری شبیهسازی شدۀ مجاز به یک یا چند سیستم کامپیوتری، برنامه، شبکه یا دستگاه در جهت بهبود امنیت سایت است. این عمل برای ارزیابی امنیت سیستم مورد آزمایش انجام میشود.

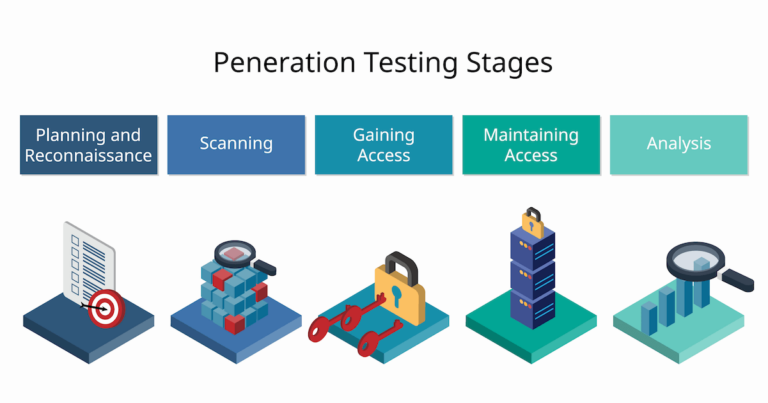

تست نفوذ (Penetration test) معمولا به مراحل شناسایی، اسکن و شمارش، نفوذ به سیستم ، حفظ دسترسی و البته پوشش حملات تقسیمبندی میشود.

سرویس پن تست آرکا میتواند به شما در شناسایی و رفع مشکلات برای جلوگیری از به وجود آمدن مشکلات مهم در امنیت سایبری سایت شما کمک کند.

انواع تست نفوذ

- فیزیکی : هدف از تست بررسی عملکرد و میزان امنیت دوربین های امنیتی و سنسور ها است .

- وب : در این تست نقاط ضعف احتمالی وبسایت ها مورد بررسی قرار میگیرد و همچنین برای مسائل امنیتی استفاده میشود.

- برنامه های موبایل: تسترها با استفاده از تست دستی خودکار و توسعهیافته، به دنبال آسیبپذیری در باینریهای برنامهای که روی دستگاه تلفن همراه اجرا میشوند و عملکرد سمت سرور مربوطه میگردند. آسیبپذیریهای سمت سرور شامل مدیریت جلسه، مسائل رمزنگاری، مسائل مربوط به احراز هویت و مجوز و سایر آسیبپذیریهای رایج وب سرویس است.

- شبکه : در این تست در ابتدا ساختار فیزیکی یک شبکه و نحوه پیکر بندی اجزای شبکه به منظور شناسایی خطرات و ریسک های احتمالی مورد بررسی قرار میگیرد. در این تست تک تک اجزای شبکه مانند رایانه ها، سوئیچ ها، مودم ها و دیگر اجزای شبکه مورد بررسی قرار میگیرند.

- فضای ابری: یک محیط ابری به طور قابل توجهی با محیط های سنتی داخلی متفاوت است. به طور معمول مسئولیت های امنیتی، بین سازمانی که از محیط استفاده می کند و ارائه دهنده خدمات ابری به اشتراک گذاشته می شود. به همین دلیل، پن تست ابری به مجموعهای از مهارتها و تجربههای تخصصی برای بررسی دقیق جنبههای مختلف ابر، مانند پیکربندیها، APIها، دیتاسنترهای مختلف، رمزگذاری، ذخیرهسازی و کنترلهای امنیتی نیاز دارد.

- شبکه بیسیم : ارتباط بین دستگاه ها در شبکه به صورت بیسیم نیز ممکن است از یک سری آسیب پذیری ها پیروی بکند. اگر در بستر شبکه های بیسیم آسیب پذیری وجود داشته باشد میتوان از طریق بستر WiFi عملیات های مخربی انجام داد. برای همین در این تست به بررسی ارتباطات دستگاه های متصل به شبکه بیسیم پرداخته میشود.

- کانتینر (container): کانتینرهای بهدستآمده از داکر (Docker) اغلب دارای آسیبپذیریهایی هستند که میتوان از آنها در مقیاس بزرگ استفاده کرد. پیکربندی نادرست نیز یک خطر رایج مرتبط با کانتینر و محیط آنها است. هر دوی این خطرات را می توان با تست نفوذ کشف کرد.

فواید

- توانایی شناسایی و اولویت بندی آسیب پذیدی ها

- بهره مندی از رویکردهای پیشگیرانه در امنیت سایبری

- بالا بردن اطمینان خاطر تیم های امنیتی سازمان

- توانایی مدیریت نقاط آسیب پذیری

اهداف

- راه اندازی برنامه

- تغییر یا بروزرسانی عمده شبکه یا برنامه

- مدیریت آسیب پذیری

- نقص امنیتی

- تست نفوذ داخلی و خارجی

- تست نفوذ جعبه سیاه و سفید

نحوه ی انجام

آماده سازی

بسته به نیاز سازمان، این مرحله میتواند یک روش ساده یا پیچیده باشد. اگر سازمان تصمیم نگرفته است که کدام آسیبپذیریها را می خواهد ارزیابی کند، باید زمان و منابع قابل توجهی را برای پاکسازی سیستم برای نقاط ورود آسیبپذیر احتمالی اختصاص داد. فرآیندهای عمیق مانند این مورد معمولاً فقط برای مشاغلی که قبلاً حسابرسی کامل سیستمهای خود را انجام ندادهاند ضروری است. به محض انجام ارزیابی آسیبپذیری، این مرحله بسیار سادهتر میشود.

تدوین یک طرح حمله

بخش فناوری اطلاعات یک حمله سایبری یا فهرستی از حملات سایبری را طراحی میکند که تیم از آن برای انجام آزمایش تست نفوذ سایت استفاده میکند. در طی این مرحله، تعیین سطح دسترسی سیستم مهم است.

انتخاب اعضای تیم

موفقیت تست قلم به کیفیت آزمایشکنندگان بستگی دارد. این مرحله اغلب برای تعیین هکرهای اخلاقی که برای انجام آزمایش مناسبترین هستند، استفاده می شود. چنین تصمیماتی میتواند بر اساس شرایط سیستم شما و تخصص کارکنان گرفته شود. همچنین شرکت ها اغلب مشاوران متخصص و متخصصان دارای مجوز امنیت سایبری را برای انجام آزمایش قلم استخدام میکنند.

تعیین نوع دادههای سرقت شده

چه انواعی از داده و اطلاعات در سایت شما برای هکرها جذاب هستند؟ نوع داده انتخاب شده در این مرحله میتواند تأثیر عمیقی بر ابزارها، استراتژیها و تکنیکهای مورد استفاده برای دستیابی به آن داشته باشد.

انجام آزمایش تست نفوذ سایت

این یکی از پیچیدهترین و ظریفترین بخشهای فرآیند تست نفوذ سایت است، زیرا بسیاری از برنامهها و تکنیکهای نرمافزاری خودکار وجود دارد که آزمایشکنندگان میتوانند از آنها استفاده کنند، از جمله Kali Linux ، Nmap ، Metasploit و Wireshark.

ارائه گزارشهای یکپارچه از نتایج فعالیتها

گزارشدهی مهمترین مرحله فرآیند است. نتایج باید به تفصیل شرح داده شود تا سازمان بتواند یافتههای موجود را طبقهبندی و بررسی کند.

جهت کسب اطلاعات بیشتر و ارتباط با کارشناسان تماس حاصل فرمایید.

۰۲۱۸۸۸۰۴۹۶۱ , ۰۲۱۷۴۳۹۱۱۰۱