- تماس با ما

- ۰۲۱-۸۲۸۰۵۹۱۱

- ۰۲۱-۹۱۳۰۰۴۷۶

- info@arka.ir

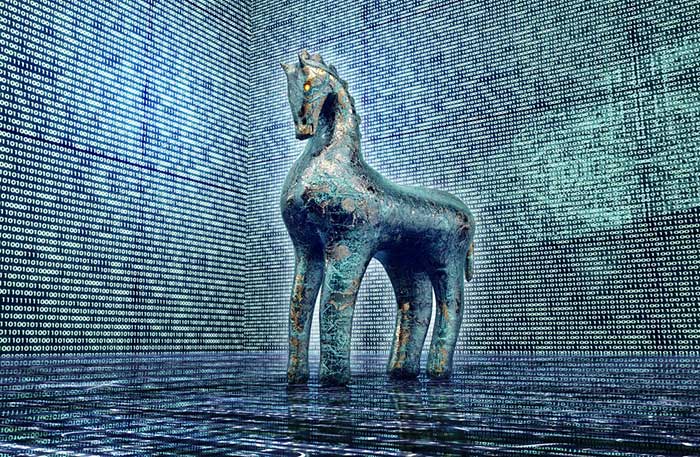

بدافزار Pikabot

همهچیز درباره باج افزار و راههای جلوگیری از آن

11/07/2023

SmarterMail

17/07/2023

بدافزار Pikabot

- بدافزار Pikabot یک تروجان بدافزار جدید است که در اوایل سال 2023 ظاهر شد و از دو جزء تشکیل شده است: یک لودر و یک ماژول هسته.

- ماژول هسته عملکرد مخربی را پیاده سازی می کند که شامل توانایی اجرای دستورات دلخواه و تزریق بارهایی است که توسط یک سرور فرمان و کنترل ارائه می شود.

- Pikabot از یک انژکتور کد برای رمزگشایی و تزریق ماژول هسته استفاده می کند.

- ماژول هسته و انژکتور آن از یک سری تکنیک های ضد آنالیز استفاده می کنند. علاوه بر این، آنها از ابزار عمومی ADVobfuscator برای مبهم سازی رشته ها استفاده می کنند.

- Pikabot شباهت هایی با تروجان Qakbot از جمله روش های توزیع، کمپین ها و رفتارهای بدافزار دارد.

Pikabot چگونه کار می کند

به عنوان یک تروجان بدافزار، Pikabot یک ماژولار است که از دو جزء اصلی تشکیل شده است: یک لودر و یک ماژول هسته. ماژول اصلی اکثر عملکردهای بدافزار را اجرا می کند، در حالی که بارگذار در انجام این فعالیت های مخرب کمک می کند.

توزیع

تجزیه و تحلیل اولیه محققان را به این باور رساند که Pikabot توسط تروجان Qakbot توزیع شده است. با این حال، مطالعه بیشتر نشان داد که روش های توزیع Pikabot منعکس کننده روش های Qakbot است. روش های توزیع دقیق تا حدودی یک راز باقی مانده است، اما مشابهت های واضح با کمپین های شناخته شده Qakbot شناسایی شده است.

روش عمل Pikabot

ساختار مدولار بدافزار Pikabot به آن اجازه می دهد تا فعالیت های مخرب مختلفی را انجام دهد. اگرچه مولفه لودر عملکرد محدودی دارد، ماژول اصلی جایی است که عمل واقعی اتفاق می افتد. Pikabot یک انژکتور را برای اجرای آزمایشهای ضد تجزیه و تحلیل قبل از رمزگشایی و تزریق بار ماژول هسته مستقر میکند. اگر هر یک از این تست ها ناموفق باشد، Pikabot اجرای آن را متوقف می کند و تحلیل و درک اقدامات آن را برای محققان دشوار می کند.

از نظر تکنیک های ضد تجزیه و تحلیل،بدافزار Pikabot وجود اشکال زدا، نقاط شکست و اطلاعات سیستم را بررسی می کند. از ابزارهای عمومی مانند ADVobfuscator برای مبهم سازی رشته ها استفاده می کند و روش های متعددی برای شناسایی محیط های sandbox، اشکال زدایی و سایر تلاش های تحلیلی دارد.

بار ماژول اصلی به طور هوشمندانه ای رمزگذاری شده و در تصاویر PNG ذخیره می شود. این تصاویر با استفاده از یک کلید 32 بایتی رمزگشایی شده و داده های رمزگشایی شده با استفاده از AES (حالت CBC) پردازش می شوند. سپس محموله به یک فرآیند مشخص مانند WerFault تزریق میشود و بدافزار Pikabot پرچمهای خاصی را برای محافظت از فرآیند تزریق شده در برابر باینریهای بدون امضای مایکروسافت تنظیم میکند.

یافته های جالب

یکی از ویژگی های جالب بدافزار Pikabot این است که اگر زبان سیستم گرجی، قزاقستانی، ازبکی یا تاجیکی باشد، اجرا خاتمه می یابد. این نشان می دهد که نویسندگان ممکن است عمدا از سیستم های موجود در مناطق جغرافیایی خاص اجتناب کنند. علاوه بر این، به نظر میرسد که Pikabot در مراحل اولیه توسعه است، همانطور که شماره نسخه آن (0.1.7) در ارتباط اولیه با سرور C2.2 پیدا شد.

همچنین شباهت های قابل توجهی بین Pikabot و خانواده بدافزار دیگری به نام Matanbuchus وجود دارد. هر دو به زبان C/C++ نوشته شدهاند، از یک تقسیم لودر/هسته مؤلفه استفاده میکنند، از JSON+Base64+crypto برای ترافیک استفاده میکنند و بهطور گسترده از رشتههای کدگذاری شده استفاده میکنند. این شباهت ها به ارتباط احتمالی بین این دو خانواده بدافزار اشاره دارد.